各单位、各部门:

5月12日,微软发布5月安全更新补丁,修复了其windows 10和windows Server操作系统中的HTTP协议栈远程代码执行漏洞(CVE-2021-31166)。攻击者可以利用此漏洞制作可自我复制的蠕虫病毒进行大规模攻击。

鉴于漏洞危害较大,请各单位、各部门及时安装官方补丁,修补漏洞,以免造成安全事件。

漏洞影响范围:

Windows Server、Windows 10

处置措施:

(1).建议从微软官方下载对应的补丁程序进行漏洞修复,或者开启Windows自动更新程序进行自动修复。

微软补丁程序:

Windows 10版本21H1(用于基于64位的系统)

下载地址:http://download.windowsupdate.com/c/msdownload/update/

software/secu/2021/05/windows10.0-kb5003173-x64_375062f9d88a5d9d11c5b99673792fdce8079e09.cab

Windows 10版本20H2(用于基于64位的系统)

下载地址:http://download.windowsupdate.com/c/msdownload/update/

software/secu/2021/05/windows10.0-kb5003173-x64_375062f9d88a5d9d11c5b99673792fdce8079e09.cab

Windows 10版本2004(用于基于64位的系统)

下载地址:http://download.windowsupdate.com/c/msdownload/update/

software/secu/2021/05/windows10.0-kb5003173-x64_375062f9d88a5d9d11c5b99673792fdce8079e09.cab

Windows 10版本21H1(用于基于32位的系统)

下载地址:http://download.windowsupdate.com/c/msdownload/update/

software/secu/2021/05/windows10.0-kb5003173-x86_f1853a0196ef124a4c06d6f3d4ffc55b9dfedcdd.cab

Windows 10版本20H2(用于基于32位的系统)

下载地址:http://download.windowsupdate.com/c/msdownload/update/

software/secu/2021/05/windows10.0-kb5003173-x86_f1853a0196ef124a4c06d6f3d4ffc55b9dfedcdd.cab

Windows 10版本2004(用于基于32位的系统)

下载地址:http://download.windowsupdate.com/c/msdownload/update/

software/secu/2021/05/windows10.0-kb5003173-x86_f1853a0196ef124a4c06d6f3d4ffc55b9dfedcdd.cab

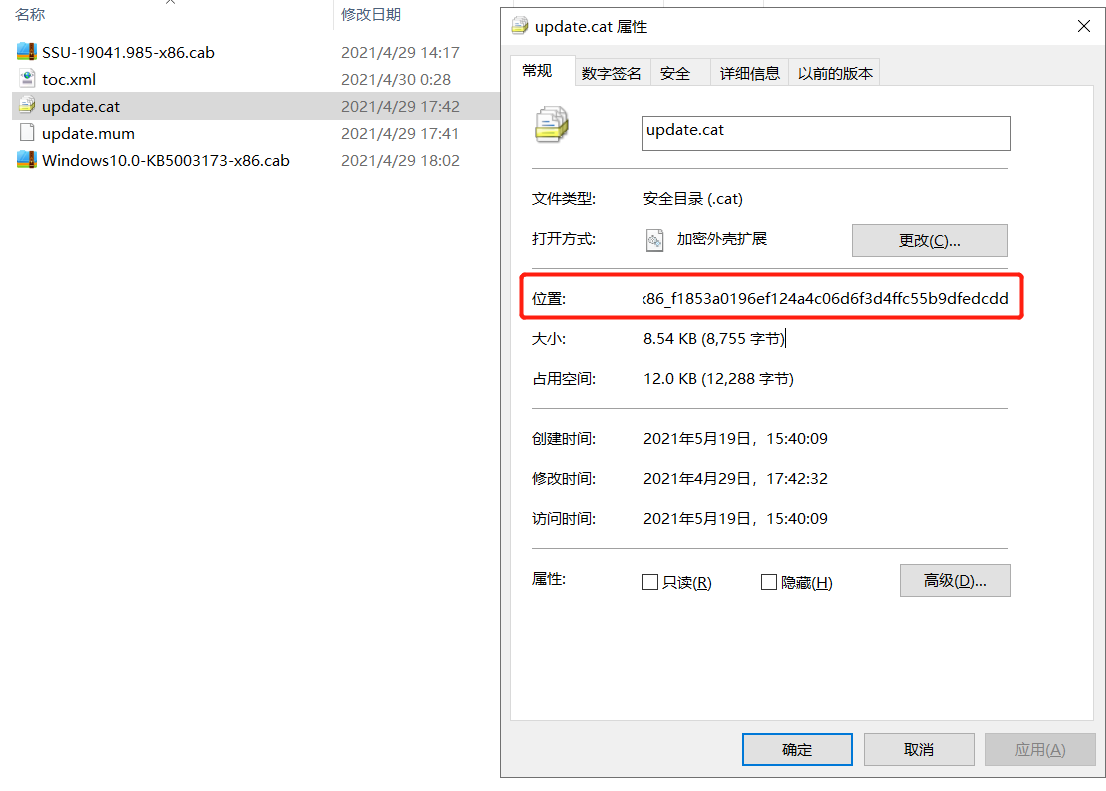

下载完成后,将文件进行解压,找到update.cat文件,右击选择属性,找到文件位置,复制该文件的绝对路径。

右击开始菜单,点击【Windows PowerShell(管理员)A】,以管理员身份运行程序,之后输入以下命令:【dism /online /add-package /packagepath:复制的文件绝对路径】,即可手动安装补丁。

(2).或者通过360安全卫士中系统修复功能进行一键修复。

下载地址:https://dl.360safe.com/360/inst.exe

主校区联系电话:0531-59556215

长城路校区联系电话:0538-6229864、6229861

现代教育技术中心(网络信息中心)

2021年5月31日